安装

CentOS/Rocky/Alibaba Cloud Linux

sudo yum install -y iftop nethogsUbuntu/Debian

sudo apt update && sudo apt install -y iftop nethogs使用

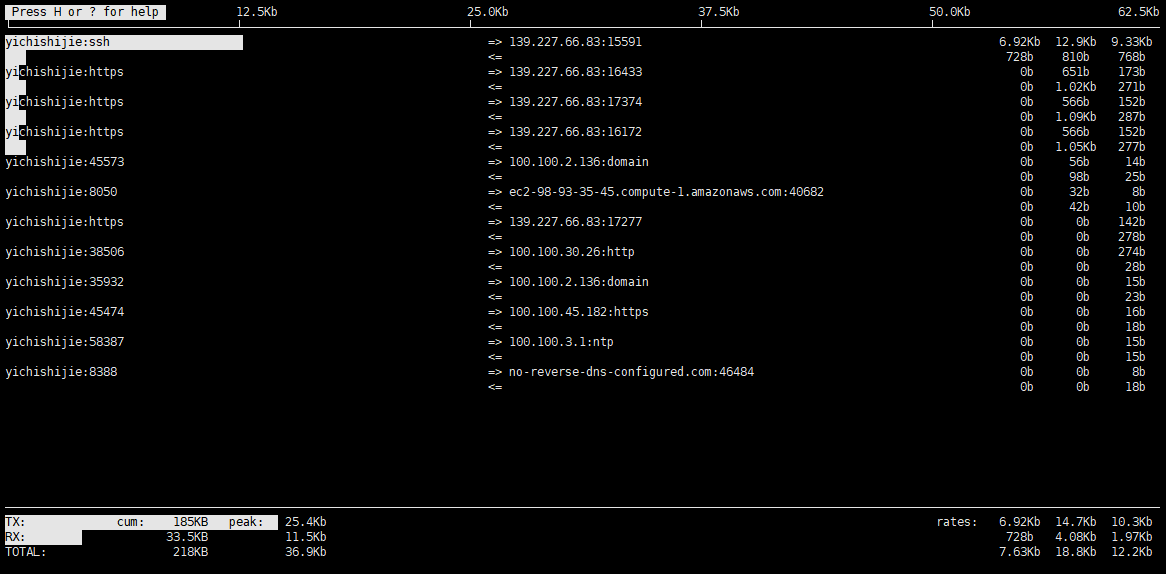

# 查看流量

sudo iftop -i eth0 -P

sudo yum install -y iftop nethogssudo apt update && sudo apt install -y iftop nethogs# 查看流量

sudo iftop -i eth0 -P

好几年前,ssl 免费证书有效期为 3 个月。搞一个能生成证书的环境就比较方便。

FROM nginx:1.29.3

# 安装 certbot https://certbot.eff.org/instructions?ws=nginx&os=snap

# 也可以在 nginx 之外使用 certbot 镜像 https://hub.docker.com/r/certbot/certbot

RUN apt-get update && \

apt-get install -y python3-venv && \

python3 -m venv /opt/certbot && \

/opt/certbot/bin/pip install certbot certbot-nginx && \

ln -s /opt/certbot/bin/certbot /usr/local/bin/certbot && \

apt-get clean && \

rm -rf /var/lib/apt/lists/*

打包镜像

docker build -t xr-nginx:1.29.3 .运行镜像,生成容器服务。然后打开浏览器,输入 http://localhost 查看情况。

docker run --rm -it -p 80:80 --name xr-nginx xr-nginx:1.29.3

# 查看日志

docker run --rm -it -p 80:80 xr-nginx:1.29.3

# 进入容器

received然后镜既有 nginx 的功能,还能生成证书。

# 容器外运行

docker exec -i xr-nginx sh -c "certbot -d xxx.com"

# 进入容器运行

docker exec -it xr-nginx bash

certbot -d xxx.com如果不需要泛域名证书,可以不用安装对应域名运营商的 cli 工具

仅安装 certbot 的 Dockerfile

ARG NGINX_IMAGE

FROM ${NGINX_IMAGE}

# 安装 certbot https://certbot.eff.org/instructions?ws=nginx&os=snap

# 也可以在 nginx 之外使用 certbot 镜像 https://hub.docker.com/r/certbot/certbot

RUN apt-get update && \

apt-get install -y python3-venv && \

python3 -m venv /opt/certbot && \

/opt/certbot/bin/pip install certbot certbot-nginx && \

ln -s /opt/certbot/bin/certbot /usr/local/bin/certbot && \

apt-get clean && \

rm -rf /var/lib/apt/lists/*安装 certbot 和 aliyun cli 的Dockerfile

ARG NGINX_IMAGE

FROM ${NGINX_IMAGE}

# 安装 certbot https://certbot.eff.org/instructions?ws=nginx&os=snap

# 也可以在 nginx 之外使用 certbot 镜像 https://hub.docker.com/r/certbot/certbot

RUN apt-get update && \

apt-get install -y wget python3-venv && \

python3 -m venv /opt/certbot && \

/opt/certbot/bin/pip install certbot certbot-nginx && \

ln -s /opt/certbot/bin/certbot /usr/local/bin/certbot && \

apt-get clean && \

rm -rf /var/lib/apt/lists/*

# 安装阿里云 cli https://help.aliyun.com/zh/cli/install-cli-on-linux?spm=a2c4g.11174283.0.0.5df9478dHNZ4T9

# https://help.aliyun.com/zh/cli/run-alibaba-cloud-cli-in-a-docker-container

RUN mkdir -p /soft && \

cd /soft && \

wget -q https://aliyuncli.alicdn.com/aliyun-cli-linux-latest-amd64.tgz && \

tar -xzvf aliyun-cli-linux-latest-amd64.tgz && \

cp aliyun /usr/local/bin/ && \

rm -rf /soft/aliyun-cli-linux-latest-amd64.tgz

# 验证阿里云 CLI 是否安装成功

RUN aliyun version构建镜像,当前 nginx 最新版本是 1.28.0

docker build --build-arg NGINX_IMAGE=nginx:1.28.0 -t nginx-certbot .假设服务器上已经使用了该 nginx 镜像。并且配置文件目录是 /etc/nginx/。假如某个 .conf 文件使用了 vini123.com 的证书。就可以通过一下命令生成。

# 找到容器的名字或 id 前三位

docker ps

# 生成证书

docker exec -i nginx1.28.0 certbot --nginx --nginx-server-root=/etc/nginx -d vini123.com -d www.vini123.comdocker exec 常用 option 说明。

常用选项

-d:在后台运行命令。

-i:保持 STDIN 打开,即使没有附加。

-t:分配一个伪终端。

-u:指定在容器内执行命令的用户。

--workdir:指定容器内的工作目录。因为 certbot 安装在了 nginx 容器内。如果执行 docker-compose down 再执行 docker-compose up -d 就会丢失证书。所以在构建 nginx 容器的时候,一定要配置好证书的 volume。就是 certbot 生成的证书位置和本地宿主机的一个映射。

https://certbot.eff.org/instructions?ws=nginx&os=snap&tab=standard

https://snapcraft.io/docs/installing-snap-on-centos

https://snapcraft.io/docs/installing-snapd

yum install snapd

systemctl enable --now snapd.socket

ln -s /var/lib/snapd/snap /snap看看 snapd 状态。 snap changes

snap install --classic certbot建立软链

ln -s /snap/bin/certbot /usr/bin/certbot必须服务器先安装好 nginx。

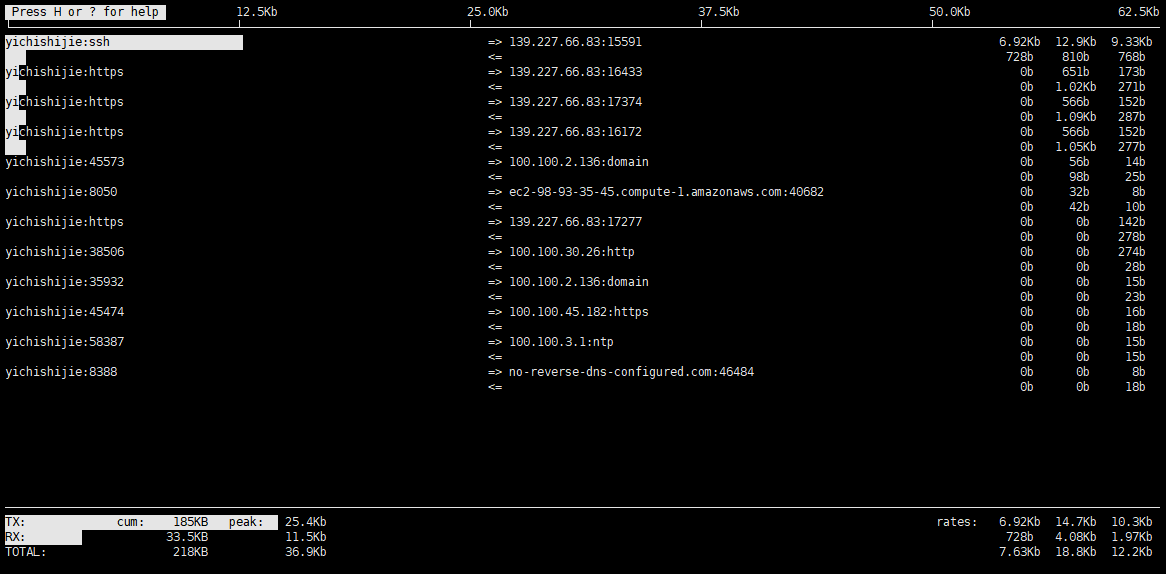

nginx -t 先查找 nginx 的配置文件位置。比如:/tianwanggaidhu/service/nginx/conf/nginx.confcertbot --nginx --nginx-server-root=/tianwanggaidhu/service/nginx/conf -d vini123.com -d www.vini123.com需要注意的是,--nginx-server-root 对应的是 nginx.conf 的配置目录,而不是具体的文件。

生第一个域名证书的时候,会让你输入 email,然后同意协议(y 回车即可)。生成一次后,后边的域名就直接生成了。

可以在任意位置执行该命令。

生成成功的同时,nginx 也一起重启了。也就是生成后,证书就 ok了。

生成的证书有效期是 3 个月的。3个月后,需要新的证书。这里用续期处理。

certbot renew --dry-run可以通过定时任务来续订。

centos 系统,不用 docker,手动安装 coturn,部署一套 STUN/TURN 服务 webRTC打洞服务器

https://github.com/coturn/coturn/

yum install -y make gcc cc gcc-c++ wget openssl-devel libevent libevent-develcd /usr/local/src

wget https://codeload.github.com/coturn/coturn/tar.gz/refs/tags/4.6.2

tar -xzvf coturn-4.6.2.tar.gz

cd coturn-4.6.2

./configure

make

make install安装结束时的最后几行日志。

install -p examples/etc/turnserver.conf /usr/local/etc/turnserver.conf.default

cp -rpf examples/etc /usr/local/share/examples/turnserver

cp -rpf examples/scripts /usr/local/share/examples/turnserver

rm -rf /usr/local/share/examples/turnserver/scripts/rfc5769.sh

cp -rpf include/turn/client /usr/local/include/turn

install -p include/turn/ns_turn_defs.h /usr/local/include/turn

cat /usr/local/share/doc/turnserver/postinstall.txt

which turnserver输出:/usr/local/bin/turnserver

cd /usr/local/etc

cp turnserver.conf.default turnserver.conf配置以下信息。

listening-port=3478 # 监听的端口

listening-ip=0.0.0.0 # 监听的内网IP

external-ip=x.x.x.x # 监听的外网IP

user=user:123456 # 设置账号密码

realm=xxx.com # realm 名称,通常是一个域名

no-tls

no-dtls

verbose

log-file=/var/log/turn.log # 配置日志位置添加

vim /usr/lib/systemd/system/turnserver.service

# 配置以下内容

[Unit]

Description=turnserver for p2p

After=network.target

[Service]

Type=forking

ExecStart=/usr/local/bin/turnserver -o -c /usr/local/etc/turnserver.conf

Restart=always

RestartSec=5

[Install]

WantedBy=multi-user.target

# :wq 保存启用

ps -ef|grep turnserver

# 只显示主进程

pgrep -a turnserver查看监听端口。

netstat -tulnp | grep turnserver查看 3478 端口。

lsof -i :3478turnutils_uclient -v -t -y -u user -w password ip替换对应的 user, password, ip 为配置的值。

或网页测试

https://webrtc.github.io/samples/src/content/peerconnection/trickle-ice/

长期维护,国内镜像。请访问 https://cloud.tencent.com/developer/article/2485043

# 打开或新建 daemon.json

vim /etc/docker/daemon.json

# 加入一下配置

{

"registry-mirrors": [

"https://docker.1ms.run",

"https://docker.xuanyuan.me"

]

}

# 重启

sudo systemctl daemon-reload

sudo systemctl restart dockerdocker 备份数据库

/user/local/src/backup/mysql-backup.sh 文件。#!/bin/bash

CONTAINER_NAME="mysql8.2" # MySQL容器名称

MYSQL_PWD="xxxxxx" # 数据库密码

MYSQL_DATABASE="xxxxxx" # 数据库名称

BACKUP_DIR="/user/local/src/backup/mysql" # 备份存储目录

LOG_DIR="/user/local/src/backup/logs" # 备份存储目录

DATE=$(date +"%Y%m%d")

# 确保备份目录存在

mkdir -p "$BACKUP_DIR"

mkdir -p "$LOG_DIR"

# 每周日进行全量备份

if [[ $(date +%u) -eq 7 ]]; then

echo "开始备份..."

BACKUP_FILE="$BACKUP_DIR/mysql_full_$DATE.sql"

docker exec $CONTAINER_NAME sh -c "mysqldump -uroot -p'$MYSQL_PWD' $MYSQL_DATABASE" >"$BACKUP_FILE"

gzip "$BACKUP_FILE"

echo "备份完成并压缩,存储路径:$BACKUP_FILE.gz"

else

echo "今天不是周天,不备份"

fi如果备份所有数据库。mysqldump --all-databases -uroot -p'$MYSQL_PWD'

chmod +x /user/local/src/backup/mysql-backup.shcrontab -e

#每天凌晨 2 点启动定时任务

0 2 * * * bash /user/local/src/backup/mysql-backup.sh >> /user/local/src/backup/logs/backup_$(date +\%Y\%m\%d).log 2>&1查看系统架构

uname -p根据输出结果(如 x86_64 或 aarch64),方便选择对应的 Docker 离线安装包。

访问 docker 官网,下载对应的包。 https://download.docker.com/linux/static/stable/

当前最新版本是 27.5.1。完整下载地址是。https://download.docker.com/linux/static/stable/aarch64/docker-27.5.1.tgz

将下载好的包先解压到某个目录。比如 /opt 目录下。

tar -zxvf docker-27.5.1.tgz -C /opt将解压好的 Docker 二进制文件移动到 /usr/local/bin 目录下。

mv /opt/docker/* /usr/local/bin配置 Docker 服务。创建并编辑/usr/lib/systemd/system/docker.service文件。

[Unit]

Description=Docker Application Container Engine

Documentation=https://docs.docker.com

After=network-online.target firewalld.service

Wants=network-online.target

[Service]

Type=notify

ExecStart=/usr/local/bin/dockerd

ExecReload=/bin/kill -s HUP $MAINPID

LimitNOFILE=infinity

LimitNPROC=infinity

TimeoutStartSec=0

Delegate=yes

KillMode=process

Restart=on-failure

StartLimitBurst=3

StartLimitInterval=60s

[Install]

WantedBy=multi-user.targetchmod +x /usr/lib/systemd/system/docker.service

systemctl daemon-reload

systemctl start docker

systemctl enable dockerdocker -v只安装 docker 还不够,还得安装个 docker-compose

wget wget https://github.com/docker/compose/releases/download/v2.32.4/docker-compose-linux-aarch64v docker-compose-linux-aarch64 /usr/local/bin/docker-compose

chmod +x /usr/local/bin/docker-compose

docker-compose --version如果不配置镜像源,国内很难下载到想要的镜像。配置镜像源是很必须的。

mkdir /etc/docker

vim /etc/docker/daemon.json

#内容如下

{

"registry-mirrors": [

"https://docker.1ms.run",

"https://docker.xuanyuan.me"

]

}

systemctl daemon-reload

systemctl restart docker有就编辑,没有就创建 .vimrc 文件

vim ~/.vimrc增加以下配置。

set encoding=utf-8

set fileencodings=utf-8,gbk,gb2312,gb18030,cp936,latin1

set termencoding=utf-8使得生效

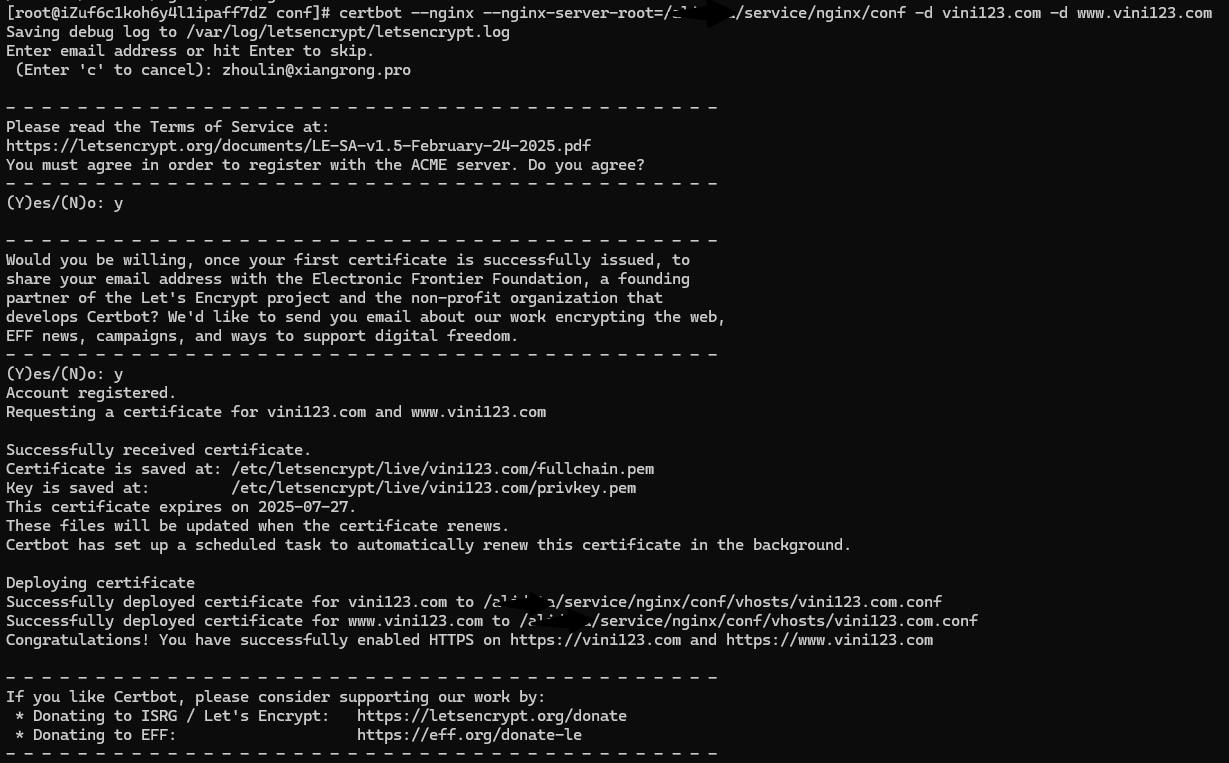

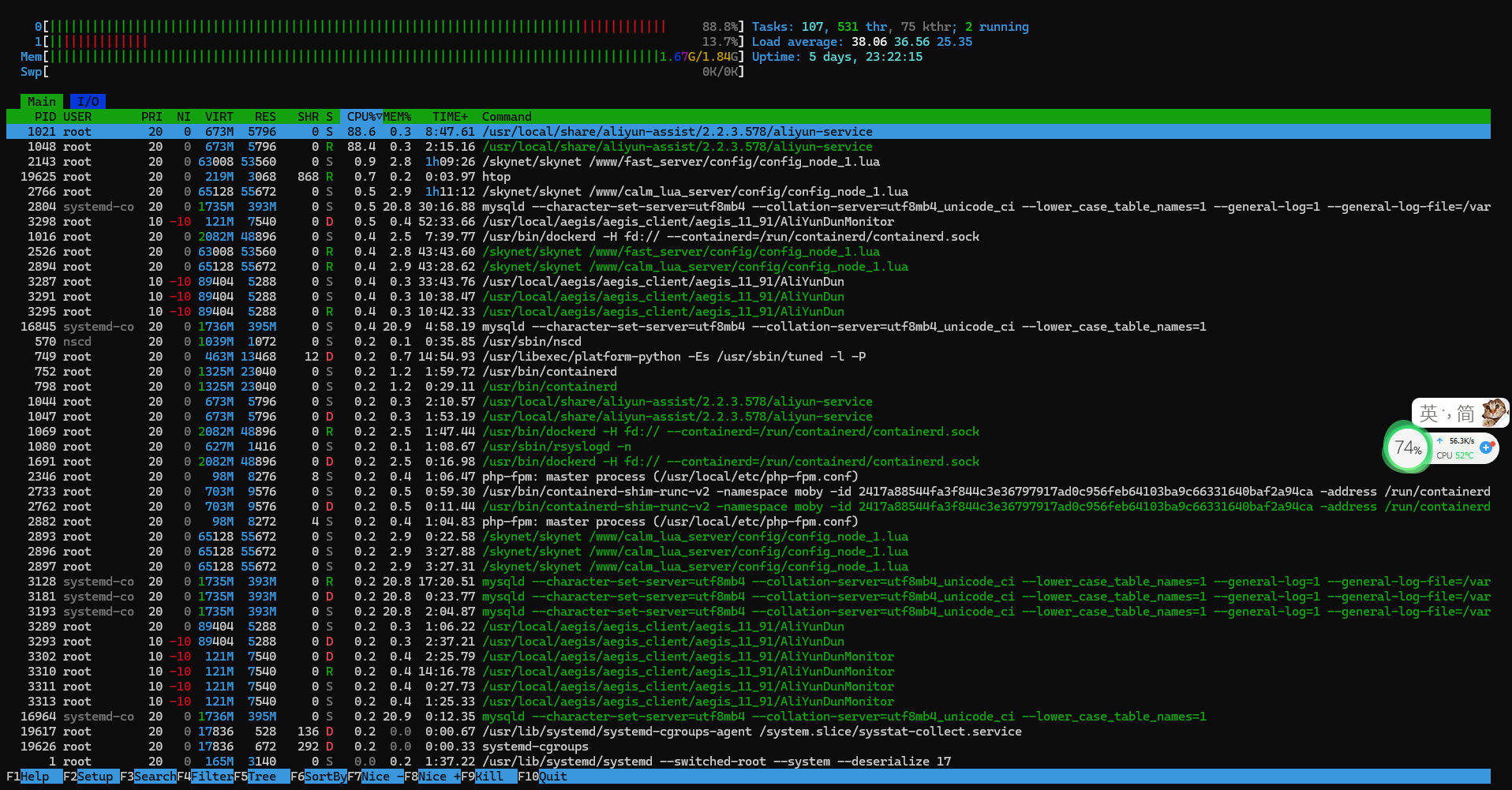

source ~/.vimrc买了个 99 元的阿里云,最近经常卡死。通过 htop,可以看到是 /usr/bin/dnf makecache 占用 cpu 太高。

关闭 CentOS 的后台更新服务

systemctl stop dnf-makecache.timer

systemctl disable dnf-makecache.timer运行了许多天后,又卡死了。使用 htop 查看,发现是阿里云的监控煮助手。好吧,把监控助手也搞掉。

先干掉监控助手的守护进程。

# 停止云助手守护进程

/usr/local/share/assist-daemon/assist_daemon --stop

# 卸载云助手守护进程

/usr/local/share/assist-daemon/assist_daemon --delete

# 删除云助手守护进程目录

rm -rf /usr/local/share/assist-daemon再来干掉监控助手。

# 查询您的ECS实例是否使用systemd初始化进程服务,有返回信息则表示使用的是systemd

strings /sbin/init | grep "/lib/system"

# 停止云助手Agent

systemctl stop aliyun.service

# 卸载云助手Agent

sudo rpm -qa | grep aliyun_assist | xargs sudo rpm -ehttps://blog.csdn.net/kunyus/article/details/106861400

https://help.aliyun.com/zh/ecs/user-guide/start-stop-or-uninstall-the-cloud-assistant-agent